Quan sát nghiên cứu của Cregis: Các vấn đề mới gây ra bởi ba sự biến đổi của Ethereum

danh hiệu cấp một

I. Giới thiệu

Là một nền tảng blockchain mở và có thể lập trình, Ethereum không chỉ là cơ sở hạ tầng của tiền kỹ thuật số mà còn cung cấp cho các nhà phát triển môi trường để xây dựng các ứng dụng phi tập trung (DAPP) và hợp đồng thông minh. Do tính linh hoạt và khả năng mở rộng của nó, Ethereum đã trở thành nhân tố chính trong hệ sinh thái tiền điện tử và thu hút các nhà phát triển cũng như người dùng trên toàn thế giới.

Tất nhiên, những thay đổi này cũng mang đến những thách thức mới. Các vấn đề và tầm quan trọng của ví hợp đồng thông minh (CA) đã được phân tích rõ ràng trong số trước. Cregis Research đã tóm tắt một số câu hỏi còn lại và chọn ra một số điểm chính có liên quan chặt chẽ đến trải nghiệm hàng ngày của bạn, đồng thời xem lại quan điểm của V God nửa tháng trước.

Những vấn đề mới do ba lần chuyển đổi của Ethereum gây ra

danh hiệu cấp một

2. Tại sao Ethereum phải thay đổi?

Trước tiên, hãy xem lại cuộc thảo luận từ số cuối cùng của Cregis Research:Nghiên cứu của Cregis: Khảo cổ học về cấu trúc tài khoản Ethereum và giá trị của việc trừu tượng hóa tài khoảnNghiên cứu của Cregis: Khảo cổ học về cấu trúc tài khoản Ethereum và giá trị của việc trừu tượng hóa tài khoản

, trong đó đã đề cập: Ethereum chạy trong môi trường phi tập trung vẫn phải đối mặt với điểm khó khăn lớn nhất: môi trường tuyến tính không thể thực hiện các giao dịch đồng thời cao và biên dịch mã phức tạp, đó là thách thức về khả năng mở rộng.

Do khả năng xử lý giao dịch hạn chế hiện tại của Ethereum, chi phí giao dịch có thể tăng cao khi lưu lượng mạng tăng lên. Chi phí giao dịch cao này cản trở việc phổ biến Ethereum sang thị trường chính thống, vì vậy Ethereum cần tăng khả năng xử lý và giảm chi phí giao dịch thông qua việc mở rộng L2, chẳng hạn như rollup.

Cuối cùng, bảo vệ quyền riêng tư là một thách thức quan trọng khác. Tất cả các giao dịch trên Ethereum L1 đều công khai vì EOA bị ràng buộc với tài sản; cho dù đó là người dùng cá nhân thông thường, cá voi khổng lồ hay tổ chức doanh nghiệp, họ hiện có thể gặp khó khăn do địa chỉ tài sản bị đánh dấu và theo dõi. Do đó, Ethereum cần được cải tiến hơn nữa để thực hiện các tính toán bảo mật không độc hại nhằm đảm bảo rằng không chỉ tài sản trên chuỗi mà cả thông tin DID như danh tính và hệ thống tín dụng trên chuỗi cũng có thể được bảo vệ trong tương lai; Cơ chế đối phó có thể đảm bảo rằng thủ phạm không thể thoát khỏi sự theo dõi và rút tiền một cách suôn sẻ.

3. 3 câu hỏi hàng đầu (được Cregis Research tóm tắt có thêm bình luận)

tiêu đề phụ

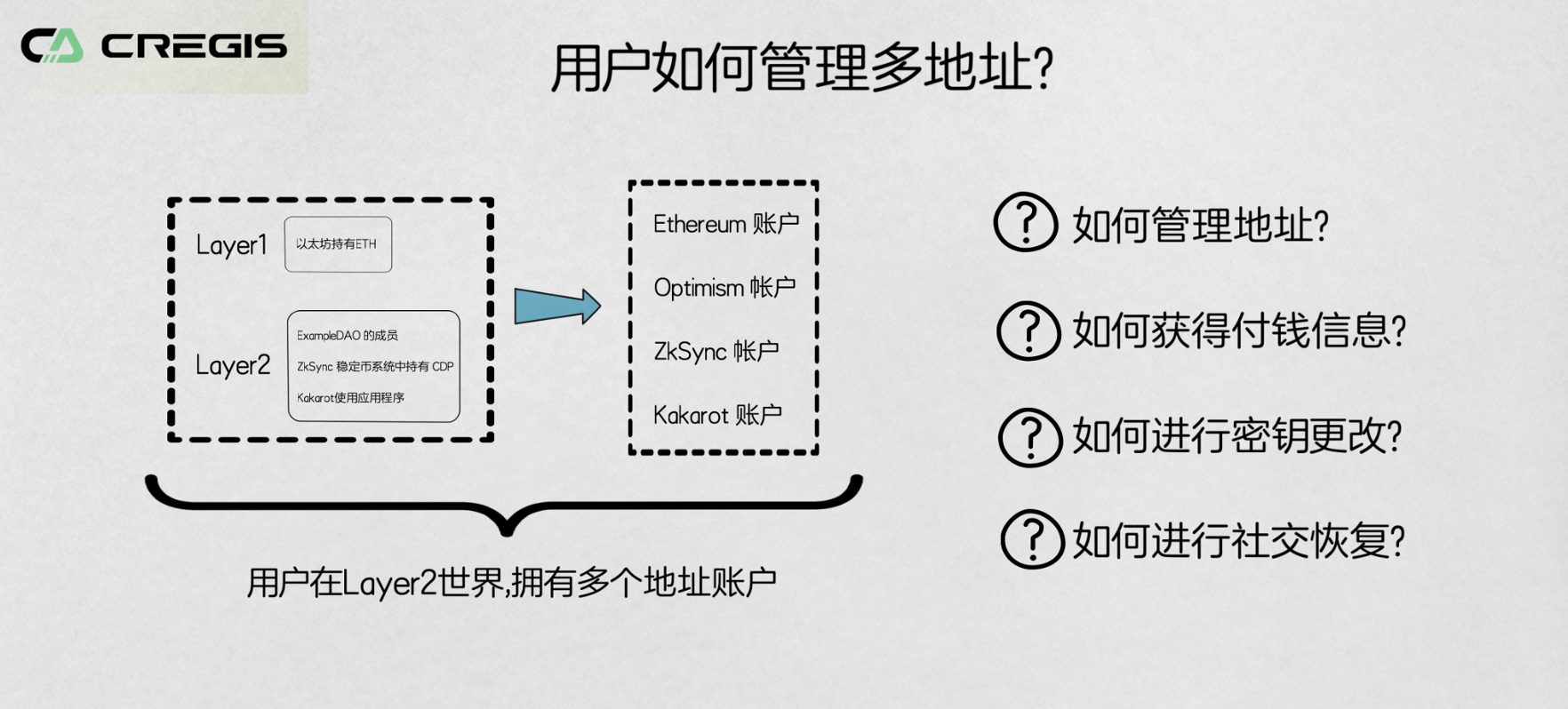

Cách người dùng quản lý nhiều địa chỉ ví

Cuối cùng, đề xuất địa chỉ ẩn để bảo vệ quyền riêng tư, nếu được sử dụng rộng rãi, sẽ cho phép người dùng có nhiều địa chỉ hơn để tăng cường bảo vệ quyền riêng tư của họ. Vì vậy, việc đặt địa chỉ trở nên khó khăn hơn.

tiêu đề phụ

Giả sử rằng L2 trong hệ sinh thái Ethereum phát triển như mong đợi trong tương lai, ngay cả khi hầu hết tài sản gốc là mã thông báo ERC-20, người dùng có thể có nhiều địa chỉ L2 và việc chọn địa chỉ chính xác để gửi tài sản hoặc thanh toán trở nên phức tạp hơn. Theo truyền thống, người dùng chỉ cần biết địa chỉ của bên kia để gửi thanh toán, nhưng giờ đây họ cần biết mạng Lớp 2 và địa chỉ tương ứng được bên kia chấp nhận, đồng thời yêu cầu các bước bổ sung để đảm bảo rằng tiền được gửi đến đúng đích.

Mô tả hình ảnh

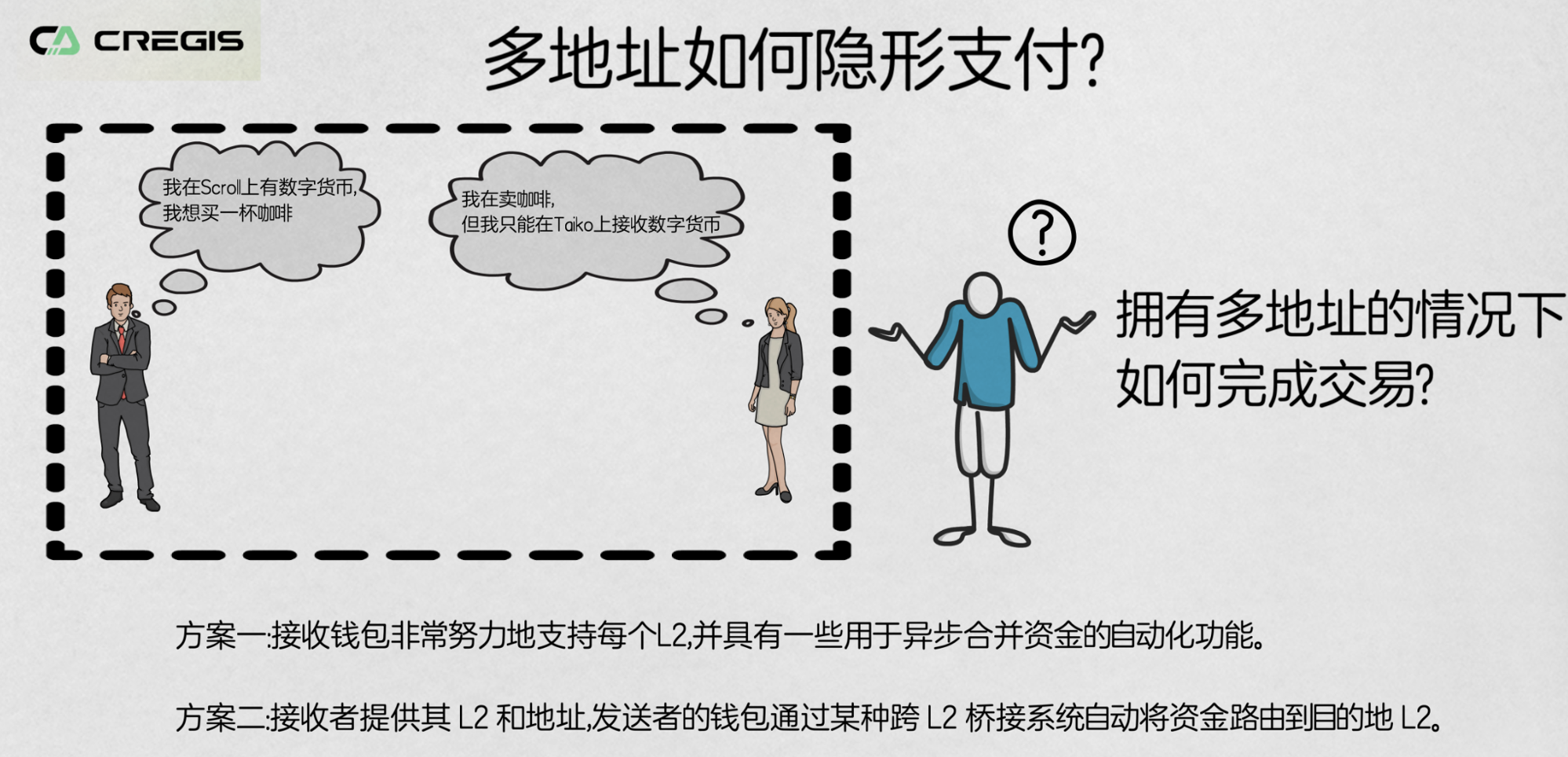

Vấn đề thanh toán lén lút nhiều tài khoản trong môi trường L2

Vitalik đã đề xuất một giải pháp bảo vệ quyền riêng tư trong những ngày đầu của Ethereum: địa chỉ ẩn. Địa chỉ ẩn có thể giúp bạn duy trì quyền riêng tư khi thực hiện giao dịch tiền kỹ thuật số mà không bị người khác theo dõi.Tiếp theo, Cregis sẽ chia sẻ một số bước để giải quyết vấn đề về quyền riêng tư:

Mô tả hình ảnh

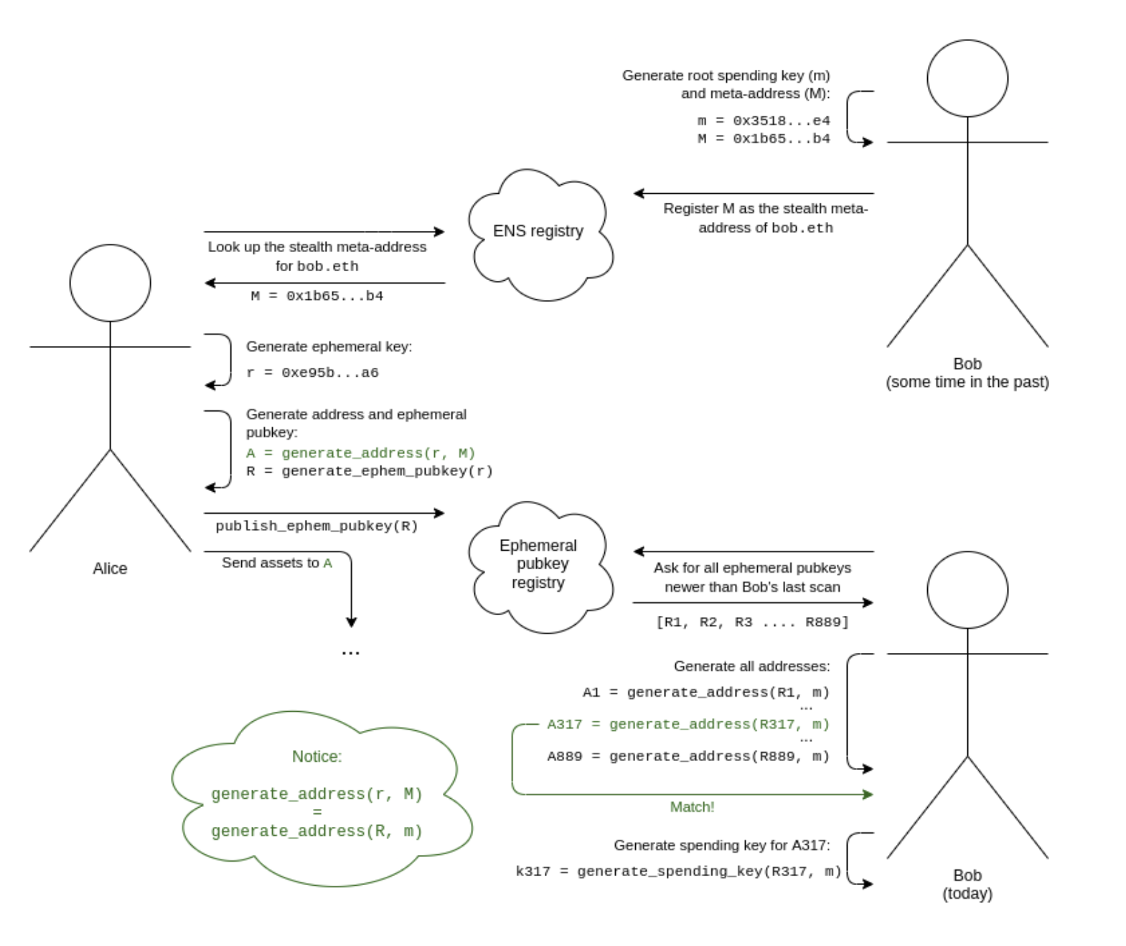

(Quy trình làm việc hoàn chỉnh của địa chỉ ẩn)

Địa chỉ ẩn là địa chỉ có thể được tạo bởi người gửi hoặc người nhận thanh toán nhưng chỉ được kiểm soát bởi người nhận thanh toán. Loại địa chỉ này có thể cải thiện tính riêng tư của Ethereum trong nhiều tình huống khác nhau. Ở chế độ này, Bob (người nhận thanh toán) tạo khóa tiêu dùng và sử dụng khóa này để tạo địa chỉ meta ẩn: B, h = hash(x). Anh ta chuyển địa chỉ meta này cho Alice (người trả tiền). Alice có thể thực hiện tính toán trên siêu địa chỉ này, tạo ra địa chỉ ẩn thuộc về Alice cho Bob: b-1. Sau đó, cô ấy có thể gửi bất kỳ tài sản nào cô ấy muốn đến địa chỉ này và Bob sẽ có toàn quyền kiểm soát chúng.

Sau khi địa chỉ lén lút của Bob: b-1 được tạo, khi cần giao dịch với Alice, Alice tạo ra một giá trị: c và xuất bản dữ liệu được mã hóa của c mà chỉ Bob mới có thể giải mã; khi giao dịch được thực hiện, nó được xác minh bởi bằng chứng không có kiến thức: Bob cung cấp Giá trị x do Alice cung cấp và giá trị c do Alice cung cấp có thể tạo ra k=hash(hash(x), c) và giao dịch được hoàn tất sau khi xác minh chính xác. Vì địa chỉ ban đầu của Bob không bị lộ trong quá trình này và chỉ cung cấp giá trị mã hóa x nên bằng chứng không có kiến thức chỉ chịu trách nhiệm xác minh nội dung của k và sẽ không hiển thị mối liên hệ giữa B và b-1.

tiêu đề phụ

Làm cách nào các sản phẩm ví có thể đồng thời bảo vệ tài sản và quyền riêng tư của người dùng?

Trong môi trường on-chain truyền thống, ví chủ yếu quan tâm đến việc bảo vệ khóa riêng, nhưng trong thế giới ZKP (Bằng chứng không kiến thức), ví cần bảo vệ cả thông tin xác thực và dữ liệu người dùng. Một ví dụ là ZKpass, một hệ thống nhận dạng dựa trên ZK-SNARK và MPC, cho phép người dùng tạo bằng chứng cơ bản về xác minh danh tính, đồng thời thực hiện quy trình xác minh danh tính mà không cần xuất trình bất kỳ thông tin thực nào thông qua MPC.

Tuy nhiên, do thẻ dữ liệu được mã hóa (phân đoạn khóa) tự thay thế khóa riêng của EOA nên vấn đề lưu giữ thẻ dữ liệu được mã hóa trở nên nghiêm trọng hơn, vì người dùng cần phải cân bằng giữa việc giữ dữ liệu cục bộ hoặc dựa vào bên thứ ba giữ bản sao được mã hóa. Đồng thời, các ví hỗ trợ phục hồi xã hội cần quản lý việc khôi phục tài sản và khôi phục khóa mã hóa để đảm bảo sự cân bằng giữa tính bảo mật và khả năng sử dụng. Do đó, trong tương lai gần, chiến lược bảo mật của ví cấp doanh nghiệp và ví cá nhân sẽ có những hướng đi hoàn toàn khác nhau.Lấy ví cấp doanh nghiệp làm ví dụ, người dùng ví cấp doanh nghiệp cần môi trường bảo mật nghiêm ngặt nhất để bảo vệ tiền. có khả năng bị từ bỏ cao: 1. Ví hợp đồng có thể có lỗ hổng của con người; 2. Ví MPC lưu ký hỗn hợp có rủi ro từ bên thứ ba, hãy chọn ví MPC được tư nhân hóa có cùng mức độ bảo mật như ví phần cứng; Trong một số trường hợp, vì bạn luôn muốn để có được trải nghiệm người dùng tốt nhất, bạn có thể chọn sản phẩm có một số thao tác tập trung.

Ngoài ra, địa chỉ blockchain không đáp ứng các yêu cầu xác minh danh tính trong hệ sinh thái nên các giải pháp ENS (tên miền blockchain) và SBT (mã thông báo ràng buộc linh hồn) dần dần được công chúng chấp nhận, nhưng vẫn còn những vấn đề chưa được giải quyết. đã giải quyết: cái trước Rất khó giải quyết vấn đề trùng lặp tên do thế giới truyền thống mang lại. Mặc dù cái sau không có vấn đề trùng lặp tên, nhưng không có đủ ứng dụng sinh thái để tận dụng tối đa các chức năng DID mà nó mang theo, và thậm chí có thể nói là các kịch bản ứng dụng hiện tại còn rất mỏng.The Three Transitions, của Vitalik Buterin.

danh hiệu cấp một

Bốn. Tóm tắt

Tôi tin rằng mọi người đều đã hiểu rằng ví chỉ là một phần quan trọng trong chủ đề [Chuyển đổi Ethereum] đã gây sốt trong giới tiền tệ toàn cầu trong gần 3 tháng. Tham vọng của V God không chỉ là hiện thực hóa tham vọng “Ethereum bổ sung cho những khuyết điểm của Bitcoin”, mà còn hy vọng rằng Ethereum thực sự có thể tạo ra một thế giới mà mọi người đều có thể bước vào, có tính kết nối cao với thế giới thực và vẫn giữ được khái niệm về sự phân cấp.

Cregis Research không chỉ là người ngoài cuộc mà còn là một trong những người tham gia vào sự thay đổi này. Kể từ năm 2016, Cregis đã cung cấp các giải pháp thanh toán cấp doanh nghiệp gốc bằng tiền điện tử cho các công ty Web 3.0 và các nhóm doanh nhân, giống như Alipay, PayPal và Alipay. đồng thời, Cregis cũng cung cấp các công cụ quản lý quỹ và luồng phê duyệt nội bộ, cho phép các doanh nghiệp Web 3.0 và nhóm doanh nhân trải nghiệm một dịch vụ toàn diện độc đáo.

Thông báo tiếp theo: Cregis Research sẽ quay lại mật mã và phân tích sự khác biệt giữa thuật toán hàm đường cong elip ECDSA và thuật toán BLS.

CregisKết thúc: Giới thiệu về Nghiên cứu Cregis

liên hệ chúng tôi