2.93億ドルが蒸発、コードはゼロ脆弱性:2026年最大のハッキング事件がDVN設定のセキュリティ盲点を暴露

- 核心的な視点:2026年4月に発生したKelp DAO 29.3億ドル攻撃事件の根源は、スマートコントラクトのコード脆弱性ではなく、クロスチェーンブリッジ(LayerZero)の設定リスクとノード運用セキュリティの二重の失敗によって引き起こされ、現在のDeFiセキュリティ監査パラダイムが非コードレベルのリスクに対処する際の構造的な盲点を露呈した。

- 重要な要素:

- 攻撃の根源は設定ミス:Kelp DAOがLayerZero V2をデプロイする際、DVN(分散型検証ネットワーク)の閾値を「1-of-1」に設定した。これは、攻撃者がたった1つの検証ノードを攻略するだけでクロスチェーンメッセージを偽造できることを意味する。

- ノードが攻略された:攻撃者はその唯一のDVNノードへの侵入に成功し、メッセージを偽造することで、メインネットに実際の資産の裏付けなしに116,500枚のrsETHを鋳造することが可能となった。

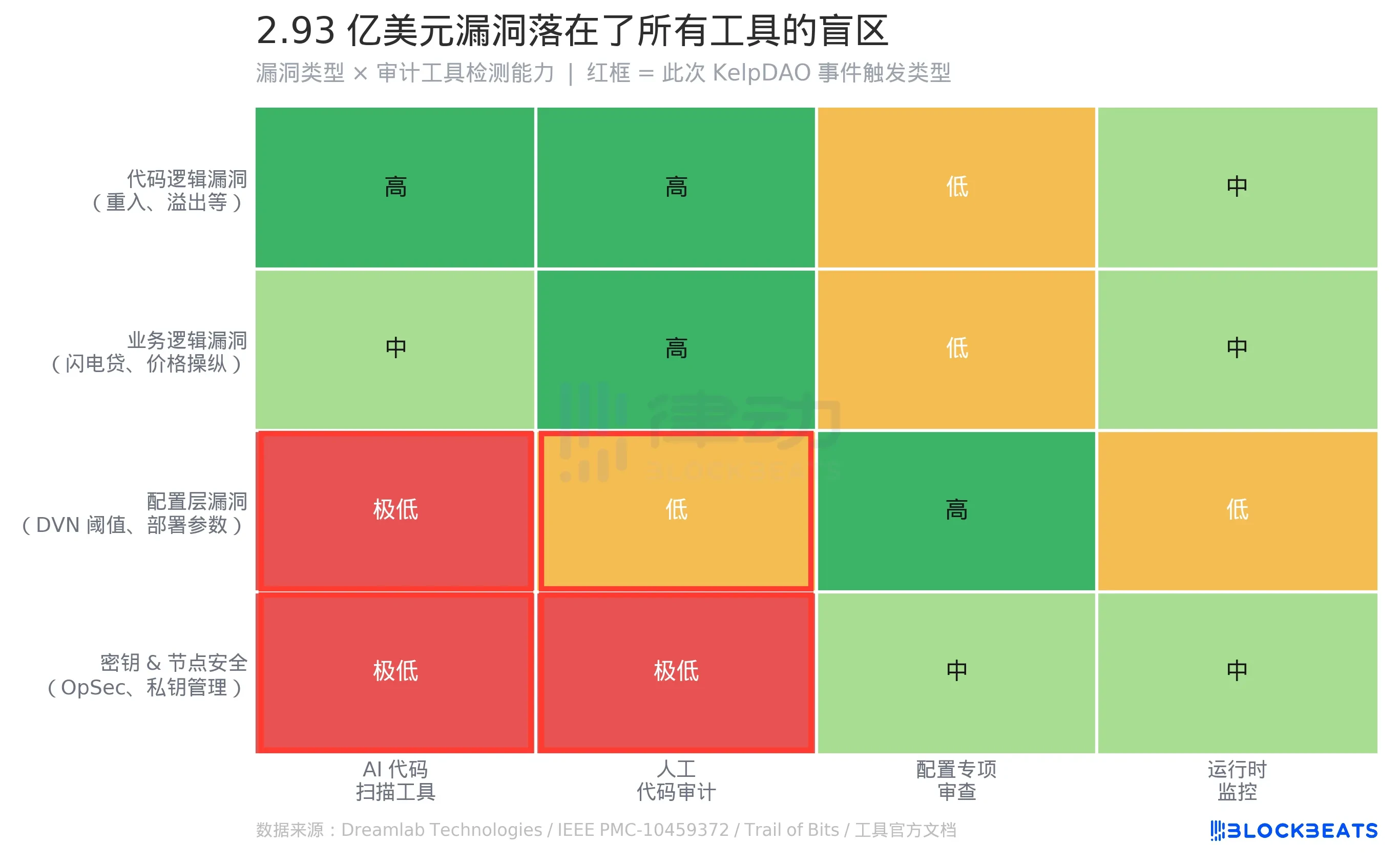

- 監査ツールの盲点:既存のセキュリティ監査ツール(Slither、Mythrilなど)は主にコードロジックの脆弱性をスキャンするものであり、デプロイ時の設定パラメータ(DVN閾値など)が適切かどうかを検出することはできない。

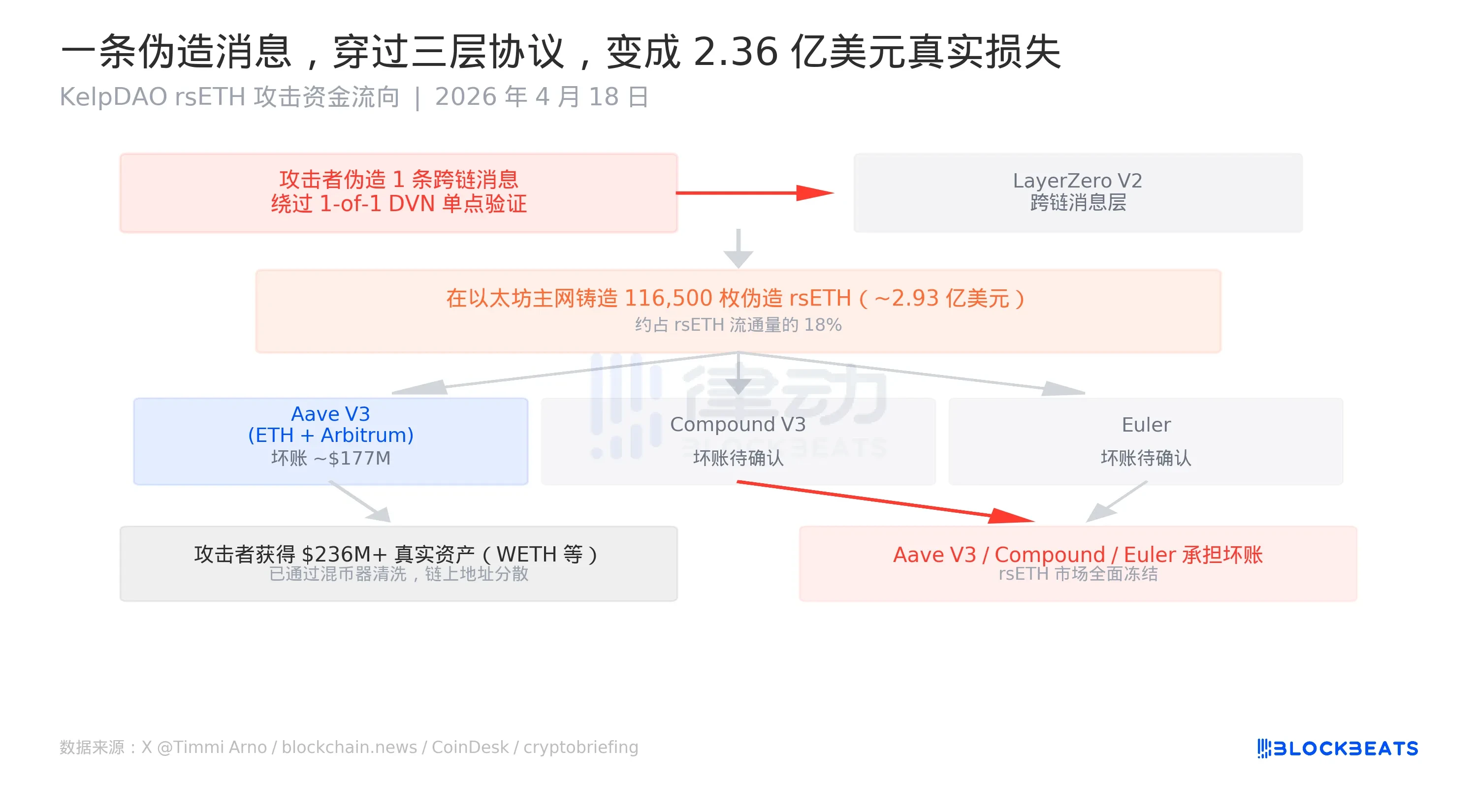

- 巨額の不良債権を発生:攻撃者は偽造したrsETHを担保として利用し、Aave、Compoundなどの主要なレンディングプロトコルから2.36億ドルを超える実際の資産を借り出し、そのうちAave V3は約1.77億ドルの不良債権に直面している。

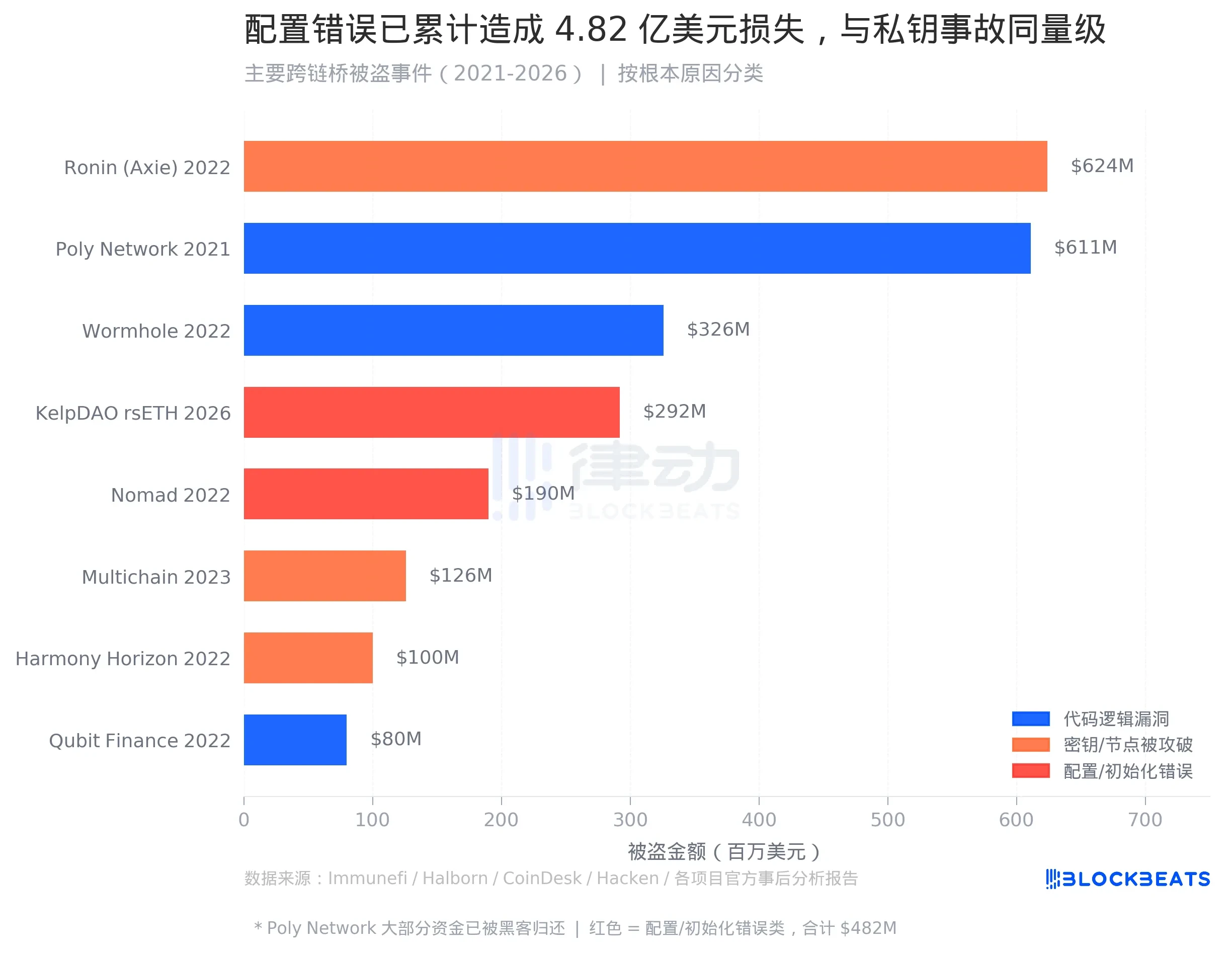

- 非コード脆弱性による損失は甚大:この事件は、以前のNomadクロスチェーンブリッジ事件(設定ミス)と類似しており、設定/初期化クラスの脆弱性による累積損失は約5億ドルに達し、鍵漏洩クラスの損失規模に匹敵することを示している。

2026年4月18日、Kelp DAOの流動性再ステーキングプロトコルが攻撃者により、数時間のうちにクロスチェーンブリッジから116,500 rsETH(当時のレートで約2億9300万米ドル相当)を引き抜かれる事件が発生した。偽造されたクロスチェーンメッセージから、盗まれた資金をAave V3、Compound V3、Eulerの3つのレンディングプロトコルに分散させて実際の資産を借り出すまで、そのプロセスは異常なほど効率的で、攻撃者は同日中に2億3600万米ドル相当のWETHを持って撤退した。Aave、SparkLend、Fluidは直ちにrsETH市場を全面的に凍結した。

これは2026年現在、最大のDeFi攻撃事件である。

しかし、この攻撃を他の多くのハッキング事件と区別する点が一つある。Kelp DAOのスマートコントラクトコードには何の脆弱性もなかった。調査に参加したセキュリティリサーチャー@0xQuitはXにこう記している。「私が現在把握している状況からすると、これは二つの問題が重なったものだ:1-of-1のDVN設定、そしてDVNノード自体が侵害されたこと」。LayerZero公式も声明でコントラクトコードには言及せず、問題を「LayerZeroの脆弱性」ではなく「rsETHの脆弱性」と位置付けた。

2億9300万米ドルは、どの一行のコードにも存在しなかった。それは、デプロイ時に誤って入力された一つの設定パラメータの中に潜んでいた。

DeFiセキュリティ監査の一般的なロジックはこうだ:コントラクトを見つけ、コードを読み、脆弱性を探す。このロジックはコードの論理的な脆弱性に対処する際には非常に順調に機能し、SlitherやMythrilといったツールはリエントランシー攻撃や整数オーバーフローといった既知のパターンの検出能力が比較的成熟している。近年強力に推進されているLLM支援コード監査は、ビジネスロジックの脆弱性(フラッシュローンを利用したアービトラージ経路など)にも一定の能力を持つ。

しかし、このマトリクスには赤色で示された二つの行がある。

設定層の脆弱性は、ツールによる監査において構造的な盲点となっている。Kelp DAOで問題が発生した場所は.solファイル内ではなく、プロトコルデプロイ時に書き込まれた一つのパラメータ——DVN閾値——にあった。このパラメータは、クロスチェーンメッセージがいくつの検証ノードの確認を経て正当と見なされるかを決定する。これはコードに入らず、Slitherのスキャン範囲にも入らず、Mythrilのシンボリック実行パスにも入らない。Dreamlab Technologiesの比較研究によれば、SlitherとMythrilは被テストコントラクトにおいてそれぞれ5/10と6/10の脆弱性を検出したが、この成績は「脆弱性がコード内にある」という前提に立っている。IEEEの研究によれば、コードレベルにおいてさえ、既存のツールが検出できるのは悪用可能な脆弱性の8%から20%に過ぎない。

既存の監査パラダイムの観点から言えば、「DVN閾値が適切かどうかを検出する」ツールは存在しない。この種の設定リスクを検出するには必要なのはコードアナライザーではなく、専用の設定チェックリストだ:「使用するクロスチェーンプロトコルのDVN数 ≥ N?」、「最低閾値要件はあるか?」といった質問は、現在標準化されたツールでカバーされておらず、広く認められた業界規範すらない。

同じ赤色の領域にあるのが、鍵とノードのセキュリティだ。@0xQuitの記述ではDVNノードが「侵害された」とあるが、これは運用セキュリティ(OpSec)の範疇であり、あらゆる静的解析ツールの検出境界を超えている。どの一流の監査機関であれ、AIスキャンツールであれ、あるノードオペレーターの秘密鍵が漏洩するかどうかを事前に予測する能力はない。

今回の攻撃は、マトリクス内の二つの赤色領域を同時に引き起こした。

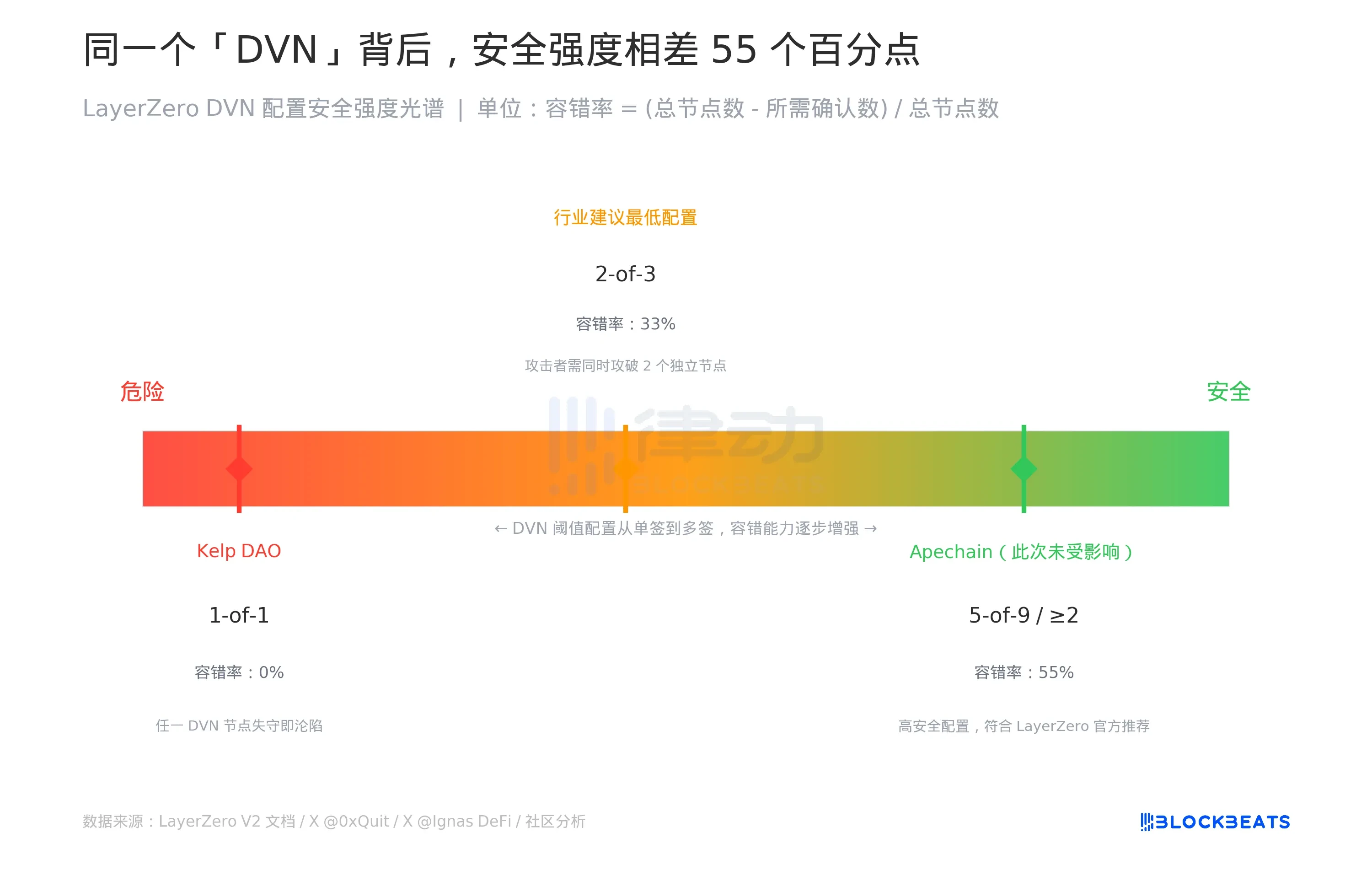

DVNはLayerZero V2のクロスチェーンメッセージ検証メカニズムで、正式名称はDecentralized Verifier Network(分散型検証ネットワーク)。その設計哲学は、セキュリティの決定権をアプリケーション層に委ねることにある:LayerZeroに接続する各プロトコルは、クロスチェーンメッセージを通過させるために、何個のDVNノードによる同時確認が必要かを自ら選択できる。

この「自由度」が一つのスペクトラムを生み出した。

Kelp DAOはスペクトラムの最も左端、1-of-1を選択した。これは、たった一つのDVNノードの確認だけで済むことを意味する。つまりフォールトトレランスはゼロであり、攻撃者はその一つのノードを侵害するだけで、任意のクロスチェーンメッセージを偽造できる。これと対照的なのがApechainで、同じくLayerZeroに接続しているが、2つ以上の必須DVNを設定しており、今回の事件では影響を受けなかった。LayerZero公式の声明での表現は「他の全てのアプリケーションは依然として安全である」であり、この言葉の含意はこうだ:安全かどうかは、どの設定を選んだかにかかっている。

業界の通常の推奨は少なくとも2-of-3であり、攻撃者がメッセージを偽造するには二つの独立したDVNノードを同時に侵害する必要があり、フォールトトレランスは33%に向上する。5-of-9のような高セキュリティ設定では、フォールトトレランスは55%に達し得る。

問題は、外部の観察者やユーザーにはこの設定が見えないことだ。同じく「LayerZeroによってサポートされている」と呼ばれていても、その背後には0%のフォールトトレランスもあれば、55%のフォールトトレランスもあるかもしれない。両方ともドキュメントでは単にDVNと呼ばれる。

Anyswap事件を経験したこともあるベテランの暗号投資家、Dovey WanはXに直接こう記した:「LayerZeroのDVNがなんと1/1バリデータだったとは……全てのクロスチェーンブリッジは直ちに包括的なセキュリティレビューを行うべきだ」。

2022年8月、Nomadクロスチェーンブリッジにある脆弱性が発見された。誰かが最初の攻撃トランザクションをコピーし、少し修正して試したところ、それも成功した——その後、数百のアドレスが次々とコピーを開始し、数時間のうちに1億9000万米ドルを引き抜いた。

Nomadの事後分析には、脆弱性の原因は「定期的なアップグレード時に、trusted rootを0x00に初期化したこと」と記されている。これはデプロイ段階で発生した設定ミスだ。Merkle証明の検証ロジックに問題はなく、コード自体にも問題はなかった。問題は、一つの初期値が誤って入力されたことにあった。

今回の事件とNomadを合わせると、設定/初期化クラスの脆弱性による損失は約4億8200万米ドルに達した。クロスチェーンブリッジの盗難の歴史全体において、このカテゴリーの規模は、鍵漏洩クラス(Ronin 6億2400万米ドル、Harmony 1億米ドル、Multichain 1億2600万米ドル、合計約8億5000万米ドル)と並ぶものとなった。

しかし、コード監査業界のプロダクト設計は、決してこのカテゴリーを対象としたものではなかった。

業界で最も議論されるのは依然としてコードの論理的な脆弱性だ。Wormholeの3億2600万米ドルは署名検証のバイパスにより、Qubit Financeの8000万米ドルは虚偽の預金イベントにより盗まれた。これらの事例には完全な脆弱性分析レポートがあり、CVE番号による類推があり、再現可能なPoCがあり、監査ツールのトレーニングと最適化に適している。設定層の問題はコードに書かれていないため、この生産サイクルに入るのは難しい。

注目すべき一つの詳細は、二つの設定クラス事件のトリガー方法が全く異なることだ。Nomadは定期的なアップグレード中に誤って誤った初期値を入力したもので、ミスに属する。一方、Kelp DAOの1-of-1は積極的な設定選択である——LayerZeroプロトコルはこのオプションを禁止しておらず、Kelp DAOもいかなるプロトコルルールにも違反していない。「準拠した」設定選択と、「ミスによる」初期値が、最終的に同じ結果を指し示した。

今回の攻撃の実行ロジックは単純で、一つの偽造クロスチェーンメッセージがイーサリアムメインネットに「別のチェーン上で誰かが同等価値の資産をロックした」と伝え、メインネットでのrsETHの鋳造を引き起こした。鋳造されたrsETH自体には実際の裏付けはないが、そのオンチェーン記録は「合法的」であり、レンディングプロトコルによって担保として受け入れられる。

攻撃者は直ちに116,500 rsETHをAave V3(イーサリアムとArbitrum)、Compound V3、Eulerに分散させ、合計2億3600万米ドルを超える実際の資産を借り出した。複数の報道によれば、Aave V3単独で直面した不良債権の評価額は約1億7700万米ドルとされる。AaveのセキュリティモジュールUmbrellaが不良債権を吸収するために使用できるWETH準備金は約5000万米ドルで、カバー率は3割に満たず、残りはaWETHステーカーが負担することになる。

このツケは、ほんの少しのWETH利子を稼ぎたいだけの人々に回ってきた。

LayerZero公式は本稿執筆時点でもセキュリティ緊急対応組織SEAL Orgと共同調査を続けており、全情報を入手した後、Kelp DAOと共同で事後分析レポートを発表するとしている。Kelp DAOは「積極的な救済措置」を進めていると表明した。

2億9300万米ドルの脆弱性はコードの中にはなかった。「監査通過」という四文字は、あのパラメータが存在する場所をカバーしていなかった。